L'industria aeronautica è un modello di affidabilità, sicurezza e tracciabilità. Eppure è diventato un obiettivo primario per i criminali informatici, non colpendo le principali compagnie aeree o i produttori, ma prendendo di mira l'anello che si ritiene più debole: la catena di fornitura.

Non è più in gioco la vostra sicurezza, ma quella dell'intero sistema, come richiesto dalle nuove direttive europee.

Il nuovo perimetro del rischio: dall'interno all'ecosistema

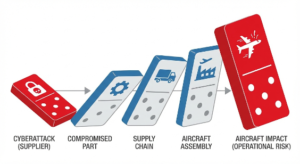

Un attacco di Catena di approvvigionamento si verifica quando un hacker sfrutta la vulnerabilità di un fornitore, spesso più piccolo e meno sicuro, per raggiungere il cliente finale (il produttore o l'operatore di aeromobili).

Perché il settore aeronautico è così vulnerabile a questo effetto domino?

- Fiducia privilegiata : I fornitori hanno accesso privilegiato ai sistemi informativi dei clienti (piattaforme per lo scambio di disegni, software di manutenzione, database di parti critiche).

- Regolamenti : I nuovi requisiti dell'EASA (Agenzia Europea per la Sicurezza Aerea), in particolare la Quota IS, Oltre a quanto sopra, gli operatori sono tenuti a garantire la sicurezza delle loro attrezzature. ecosistema. La negligenza di un fornitore può ora comportare sanzioni e la sospensione delle attività per il cliente finale.

Si tratta di un obbligo legale di vigilanza che si estende a tutti gli attori della catena.

La minaccia dell'intrusione laterale

Il rischio non si limita più al furto di dati (come nel caso della Registri dei rubatori). Nella catena di approvvigionamento si tratta di un'intrusione laterale:

- Compromesso : Un subappaltatore (ad esempio, l'editore di un software di gestione del parco veicoli) viene violato attraverso un accesso dimenticato o una semplice vulnerabilità.

- Propagazione : L'hacker utilizza quindi l'accesso legittimo del subappaltatore per iniettare codice nocivo o esfiltrare dati critici da tutti i clienti contemporaneamente.

- Conseguenza: Arresto delle linee di produzione, modifica della documentazione tecnica o paralisi di un sistema di navigazione.

CTI al servizio della resilienza aeronautica

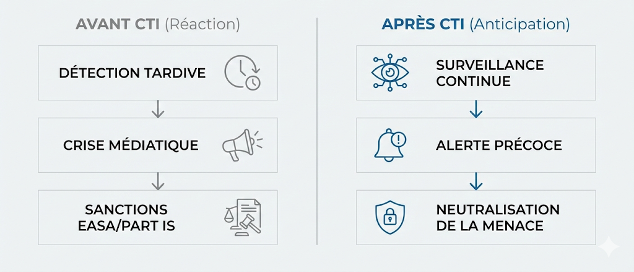

Di fronte a questa minaccia sistemica e agli imperativi di conformità (Parte IS), la Cyber Threat Intelligence sta diventando uno strumento essenziale di audit e resilienza.

La CTI Phishia consente di adottare una strategia di sorveglianza estesa :

- Monitoraggio da parte di terzi : Non stiamo solo cercando di vedere se il tuo identificativi presenti nel Dark Web, ma anche quelli dei vostri fornitori strategici citati nella vostra documentazione.

- Diagnosi precoce : Individuare i gruppi di pirati (ad es. Broker ad accesso iniziale IAB) che si rivolge ai sistemi IT del settore aerospaziale e industriale.

- Conformità proattiva : Fornire la prova di vigilanza necessaria per soddisfare i crescenti requisiti normativi dell'EASA e della Parte IS.

Una partnership oltre il perimetro

Per gli operatori dell'industria aerospaziale, la CTI non è un costo, ma un investimento nel futuro. continuità operativa e il conformità normativa. Phishia vi offre la visibilità necessaria per identificare e neutralizzare questi rischi prima che paralizzino un intero settore.

Se siete un cliente importante che si preoccupa della conformità Quota IS, o un fornitore critico che ha bisogno di garantire il massimo livello di sicurezza, il nostro Offerta classica CTI è la garanzia continua dell'integrità del vostro ecosistema.